Mit cloudbasierter Security fit für NIS-2

Wie moderne Architekturansätze helfen, regulatorischen Druck und Cyberrisiken gleichzeitig zu meistern

Unternehmen aus der Energie- und Telekommunikationsbranche stehen beim Thema Cybersicherheit doppelt unter Druck: Zum einen nimmt die Bedrohungslage deutlich zu, zum anderen verschärfen neue gesetzliche Vorgaben die Anforderungen an IT-Resilienz, Meldepflichten und Nachweisdokumentation. Gerade für kleine und mittlere Unternehmen ist es schwierig, die verschärften Anforderungen mit den vorhandenen finanziellen und personellen Ressourcen zu erfüllen. Ein moderner Architekturansatz wie Secure Access Service Edge (SASE) kann hier Entlastung schaffen.

Die Zahl der Cyberangriffe in Deutschland erreicht mit jährlich über 130.000 registrierten Fällen im Inland und mehr als 200.000 weiteren aus dem Ausland einen neuen Höchststand. Besonders betroffen sind kleine und mittlere Unternehmen: Rund 80 % der angegriffenen Organisationen beschäftigen weniger als 1.000 Mitarbeitende. Die Angriffe erfolgen zunehmend automatisiert, häufig KI-gestützt, und zielen immer öfter auf kritische Infrastrukturen. In 72 % der Fälle kommt das sogenannte Double-Extortion-Modell zum Einsatz – eine Kombination aus Datenverschlüsselung und gleichzeitiger Erpressung mit abgeflossenen Informationen.

Parallel dazu wachsen die regulatorischen Anforderungen erheblich. Mit der Umsetzung der NIS-2-Richtlinie und des geplanten KRITIS-Dachgesetzes werden nicht nur Betreiber kritischer Infrastrukturen, sondern auch deren Dienstleister und Zulieferer in die Pflicht genommen. Sprich, die gesamte Lieferkette ist von der neuen Regulatorik betroffen. Schätzungen zufolge fallen allein in Deutschland rund 29.000 zusätzliche Organisationen unter die neuen Vorgaben. Sie müssen künftig umfassende Maßnahmen zur IT-Sicherheit nachweisen. Darunter fallen technische Schutzmechanismen, ein belastbares Risikomanagement und verschärfte Meldepflichten. Geschäftsleitungen werden dabei explizit in die Verantwortung genommen.

Strukturelle Überforderung: Wenn Security zur Daueraufgabe wird

Gerade in kleinen und mittleren Unternehmen treffen diese wachsenden Herausforderungen auf Strukturen, die mit der Dynamik kaum Schritt halten können: veraltete Systeme, historisch gewachsene Netzwerkinfrastrukturen, begrenzte personelle Ressourcen und nur punktuell vorhandenes Security-Fachwissen. Der Aufbau und Betrieb komplexer Sicherheitsarchitekturen wird zur kaum zu bewältigenden Daueraufgabe – organisatorisch, technisch und vor allem wirtschaftlich.

SASE: Cloudbasierte Sicherheitsarchitektur mit echtem Hebel für KMU

Vor diesem Hintergrund stellt sich die Frage, wie Unternehmen ein wirksames Sicherheitsniveau erreichen können. Und dies, ohne den laufenden Betrieb zu überlasten oder unverhältnismäßig hohe Investitionen zu tätigen. Ein vielversprechender Ansatz liegt in der Verlagerung klassischer Sicherheitsfunktionen in die Cloud: Genau hier setzt das Framework Secure Access Service Edge (SASE) an.

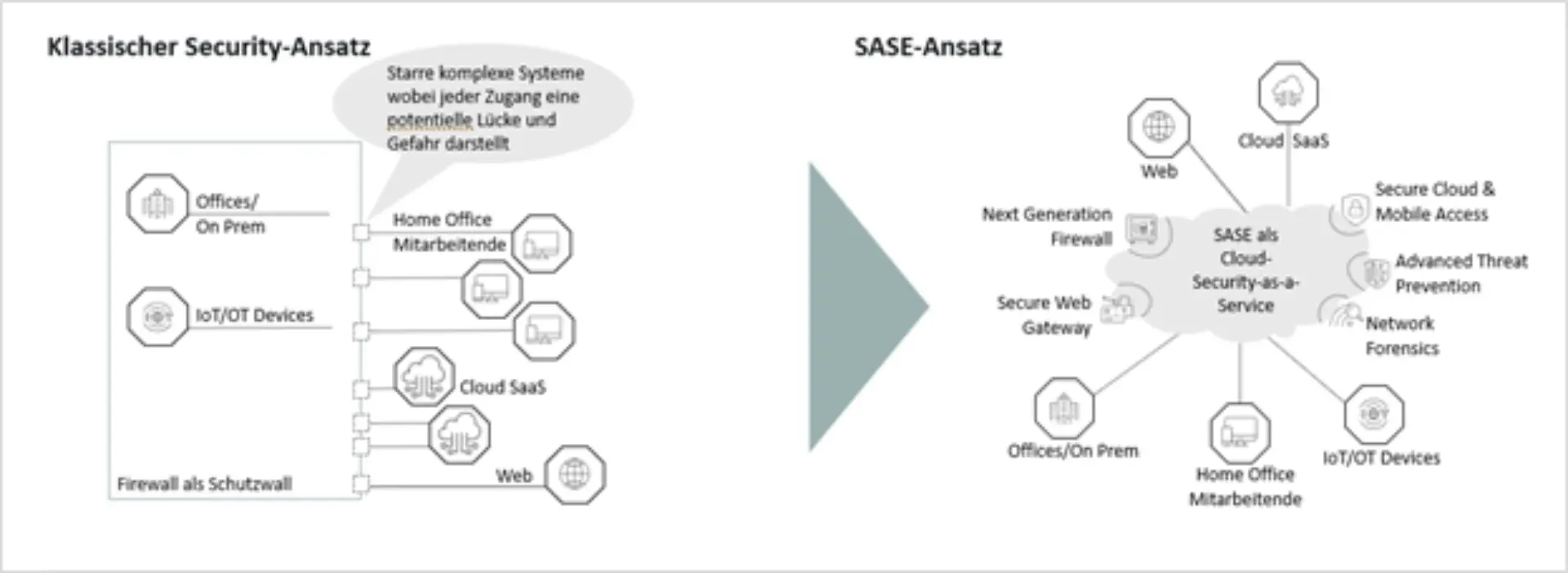

SASE vereint Netzwerk- und Sicherheitsfunktionen in einer integrierten, cloudbasierten Architektur. Anstatt Einzellösungen wie VPN, Firewalls oder Web-Gateways getrennt zu betreiben, werden diese zentral orchestriert und standortunabhängig bereitgestellt. Sicherheitsrichtlinien lassen sich dort durchsetzen, wo sie tatsächlich gebraucht werden – bei mobilen Mitarbeitenden, Cloud-Anwendungen oder in Außenstandorten.

Durch die modulare Struktur können Schutzfunktionen wie Zero Trust Network Access (ZTNA) oder Firewall-as-a-Service (FWaaS) schrittweise eingeführt und flexibel ausgebaut werden. Die cloudbasierte Bereitstellung reduziert Investitionen in lokale Hardware, vereinfacht das Management und minimiert den Betriebsaufwand. So entsteht eine schlanke, wartungsarme Sicherheitsarchitektur, die mit den Anforderungen des Unternehmens wachsen kann und vom Anbieter kontinuierlich an neueste Sicherheitsstandards angepasst wird.

Vom Perimeter zur Cloud: Warum SASE technologisch ein Paradigmenwechsel ist

Traditionelle IT-Sicherheitsarchitekturen basieren auf einem festen Netzwerkperimeter: Schutzmaßnahmen wie Firewalls oder Intrusion-Prevention-Systeme werden zentral im Rechenzentrum platziert. Doch in modernen IT-Landschaften, in denen Daten, Anwendungen und User längst mobil, in der Cloud oder weltweit verteilt arbeiten, genügt dieses Modell immer seltener.

SASE kehrt diesen Ansatz grundlegend um. Sicherheitsfunktionen werden zentral administriert, aber nicht mehr zentralisiert, sondern über globale Cloud-Infrastrukturen dezentral, also näher an den Zugriffspunkten, zur Verfügung gestellt. Die technologischen Prinzipien:

- Dezentralisierung der Sicherheit: Schutzmechanismen wie Firewalls oder Datenkontrolle werden global bereitgestellt – unabhängig vom Standort.

- Zero-Trust-Prinzip: Zugriffe werden kontextbasiert bewertet – je nach Identität, Gerätestatus, Standort und Aktivität.

- Service-Konsolidierung: SASE ersetzt eine Vielzahl isolierter Systeme durch eine integrierte Plattform.

- Policy Enforcement an den Rändern: Sicherheitsrichtlinien werden direkt am Zugriffspunkt durchgesetzt, nicht erst im Rechenzentrum.

Dieser technologische Wandel bildet die Basis für eine skalierbare, zukunftsfähige Sicherheitsarchitektur. Insbesondere im Kontext wachsender Compliance-Anforderungen wie NIS-2 ist dies von großer Bedeutung.

SASE als Schlüssel für effiziente NIS-2-Compliance

Gerade mit Blick auf die Umsetzung der NIS-2-Richtlinie kann SASE einen entscheidenden Beitrag leisten. Die Plattformarchitektur bietet eine zentrale Sicht auf sicherheitsrelevante Aktivitäten. Daraus entwächst eine essenzielle Voraussetzung, um Meldepflichten zu erfüllen und Nachweise strukturiert zu erbringen. Konkret leistet SASE dabei einen Beitrag in vier zentralen Bereichen:

- Compliance-Fähigkeit: Zentrale Analyse von Zugriffen und Nutzungsdaten erleichtert das Erfüllen regulatorischer Nachweise.

- Cyber-Resilienz: Dezentrale Cloud-Architektur kombiniert mit KI-unterstützten, zentralen Analysen erhöht die Widerstandskraft gegenüber Angriffen wie Ransomware, DDoS und sogar Zero-Day-Angriffen.

- Transparenz & Kontrolle: Einheitliche Sicherheitsrichtlinien lassen sich über alle Standorte, Geräte und Nutzungsmodelle hinweg durchsetzen.

- Zukunftsfähigkeit: Modularer Aufbau ermöglicht eine schrittweise Einführung ohne umfassende Systemmigration.

Ein Praxisbeispiel zeigt, wie das funktionieren kann: Ein großer europäischer Telekommunikationsanbieter stellte schrittweise von einer legacy-basierten VPN- und Firewall-Architektur auf eine SASE-Plattform um. Beginnend mit kritischen Remote-Zugriffen konnte das Unternehmen nicht nur das Sicherheitsniveau erhöhen, sondern zugleich die regulatorischen Anforderungen aus NIS-2 adressieren – mit messbaren Verbesserungen bei Transparenz, Skalierbarkeit und Betriebseffizienz. Und das alles bei Einsparung von Kosten durch den Wegfall redundanter Lösungen.

Fazit & Ausblick: Strategisch handeln – mit realistischem Blick

Steigende Bedrohungslagen, komplexere Infrastrukturen und wachsender regulatorischer Druck stellen Unternehmen zunehmend vor strukturelle Herausforderungen. Besonders im Kontext von NIS-2 und dem KRITIS-Dachgesetz wächst der Handlungsbedarf. Technologische Lösungen wie SASE bieten einen modernen, skalierbaren und realistisch implementierbaren Weg, um diesen Anforderungen zu begegnen.

Gerade kleinere und mittlere Unternehmen profitieren von der Möglichkeit, auch mit begrenzten Mitteln ein belastbares Schutzniveau zu erreichen. Möglich wird das durch integrierte Funktionen, eine zentrale Steuerung und die Option, SASE schrittweise einzuführen. Allerdings ist SASE kein Selbstläufer. Der Erfolg hängt maßgeblich davon ab, dass Unternehmen eine klare Zielarchitektur entwickeln, bestehende Altsysteme systematisch ablösen und die relevanten Fachbereiche aktiv einbinden.

Dass SASE auch in stark regulierten Branchen wie der Energiewirtschaft an Bedeutung gewinnt, zeigt das Beispiel Uniper: Das Unternehmen setzt bereits auf die Architektur, um Netzwerksicherheit und regulatorische Anforderungen nachhaltig miteinander zu verbinden.

Die Zeit für taktische Lösungen ist vorbei. Wer jetzt strategisch handelt, schafft nicht nur Compliance, sondern eine nachhaltige Basis für Innovation und Wettbewerbsvorteile im digitalen Zeitalter.